Cybersecurity

Cybersecurity nella sanità. I rischi, gli impatti, i numeri di un fenomeno preoccupante

Anche nel 2023, gli incidenti informatici che hanno riguardato ilk nostro Paese non si sono fermati, Oramai, la sicurezza delle reti è un tema all’ordine del giorno, per aziende di ogni settore e dimensione. Come sottolineano i recenti dati dell’Osservatorio Cybersecurity & Data del Politecnico di Milano, nel 2022 si sono verificati in media 207 attacchi grani al mese in Italia. Elli nella categoria “cybercrime”, ossia con finalità di estorsione in ogni sua forma, sono addirittura l’82% delle violazioni gravi totali, un fenomeno che in soli due numeri si racconta da solo. L’Osservatorio afferma come, nel 2022, per il secondo anno consecutivo si sia rilevata una forte crescita delle organizzazioni verso l’aumento dei budget per le soluzioni di sicurezza informatica, indice di una migliore sensibilità sul tema, in modo particolare sulle conseguenze che un attacco può causare per il business. Sul piamo internazionale, il Clusit ricorda come l’Italia veda un rapporto tra spese in cybersecurity e PIL in lieve crescita, dopo l’aumento degli investimenti spinti dal PNRR. Siamo vicini allo 0,10% in un panorama che vede un rapporto dello 0,31% per i Paesi in prima fascia, Stati Uniti e Regno Unito.

Uno scenario in via di definizione

Gli eventi che hanno segnato l’ultimo biennio non hanno fatto altro che esacerbare un ambito di sicurezza già messo a dura prova dalla pandemia. I fattori che aumentano l’esposizione ai rischi cyber sono diversi. Tra questi, la filiera aziendale strategica, l’esposizione al contesto geopolitico in atto e il possesso di dati sensibili e di grande valore. Andando nello specifico di quest’ultimo punto, non si può tralasciare il contesto sanitario. Negli ultimi anni, il settore sanitario ha subito una profonda trasformazione. La pandemia ha costretto le aziende a individuare nuovi metodi digital-first per servire i propri clienti e per adottare strumenti capaci di assicurare l’operatività sul lungo periodo, a fronte di altre crisi. Uno studio di KPMG ha rilevato che il 63% delle aziende in ambito sanità sta facendo progressi nel proprio percorso di trasformazione digitale rispetto al 44% di quelle in altri settori. Questo passaggio ha portato all’aumento dei servizi di telemedicina e all’incremento dell’adozione di partner SaaS, dispositivi IoT e infrastrutture digitali. Per questo, il settore della sanità si è trovato ad affrontare nuovi rischi e attacchi, in precedenza sconosciuti.

Dati da difendere

KPMG sottolinea come, a livello globale, le organizzazioni sanitarie abbiano visto un aumento senza precedenti del volume di attacchi informatici, il +69% rispetto ad un anno fa. La sfida per il 2023 è capire come adattarsi a un mondo post-pandemia che includa questa nuova trasformazione digitale, affrontando nuove minacce che oramai mirano a tutti. Bilanciare le iniziative digitali con la sicurezza informatica diventa dunque un diktat all’interno di una strategia di gestione del rischio e di resilienza completa. Non è un caso se anche i fondi stanziati dal PNRR in sanità incoraggino a voltare pagina, ampliando le risorse tecnologiche a disposizione, senza tralasciare la sicurezza. Strumenti come la telemedicina per la gestione dei pazienti cronici e l’utilizzo di tool di monitoraggio real-time sono innovazioni cardine, la cui adozione deve combaciare con idone misure di protezione del perimetro informatico delle aziende e istituti di riferimento.

L’ultimo report “The cost and impact on patient safety and care” del Ponemon Institute disegna un Quadro ben chiaro. Ponemon ha intervistato oltre 640 professionisti IT nel settore dell’healthcare a livello globale, responsabili di strategie e iniziative di cybersecurity. Secondo i ricercatori, l’89% delle organizzazioni analizzate ha dovuto fronteggiare almeno un attacco nei 12 mesi precedenti. La media è però il dato più preoccupante: 43 tentativi di intrusione lungo il 2022. Basandosi sulle risposte, il report afferma che la media del costo totale per fronteggiare un cyberattacco è stata di 4,4 milioni di dollari, inclusa l’assistenza legale e la perdita di clienti. Ponemon individua anche le quattro tipologie di attacco che interessano principalmente il settore sanitario: compromissione del cloud, ransomware, supply chain e compromissione delle e-mail aziendali. Il 75% degli intervistati dichiara che le proprie organizzazioni sono vulnerabili a una compromissione del cloud e il 54% afferma di averne subita almeno una negli ultimi due anni. Tuttavia, oltre a essere più vulnerabili, queste aziende sono anche le più preparate ad affrontare le particolari violazioni, con il 63% che ha deciso di adottare misure per essere pronti e rispondere ai cyberattacchi sul cloud. Il ransomware è la seconda vulnerabilità in ordine di importanza. Il 72% degli intervistati ritiene che le proprie organizzazioni siano vulnerabili a un attacco ransomware e il 60% sostiene che questa sia la tipologia di attacco che desta maggiori preoccupazioni. Per ovviare a questa fragilità, nel corso degli ultimi anni, il 62% ha adottato misure per prevenire e rispondere ai ransomware. La scarsa preparazione mette a rischio i pazienti. Sebbene il 71% dei partecipanti ritenga di essere vulnerabile agli attacchi alla supply chain e il 64% pensi lo stesso di BEC e spoofing phishing, solo il 44% e il 48% hanno rispettivamente una risposta documentata contro queste tipologie di intrusioni.

Tecnologie da difendere

Anche l’innovazione in sanità va governata, evitando un’integrazione fine a sé stessa, che può portare più rischi che benefici. Per Ponemon, il 64% degli IT manager si dice preoccupato per la sicurezza dei dispositivi che utilizzano collegamenti di Internet of Medical Things (IoMT) nei propri centri, tanto che solo il 51% include tali strumenti nella propria strategia di cybersecurity. Poi c’è il tema delle competenze. Il 53% dei partecipanti alla survey dichiara che la mancanza di competenze interne è una sfida molto complicata da affrontare, con il 46% che non ha personale sufficiente a gestire il rischio cyber. Tra le possibili contromisure, in primo piano emergono il monitoraggio dei dipendenti per evitare disattenzioni o negligenze. Quali contromisure adottare? Diamo un occhio alle infografiche.

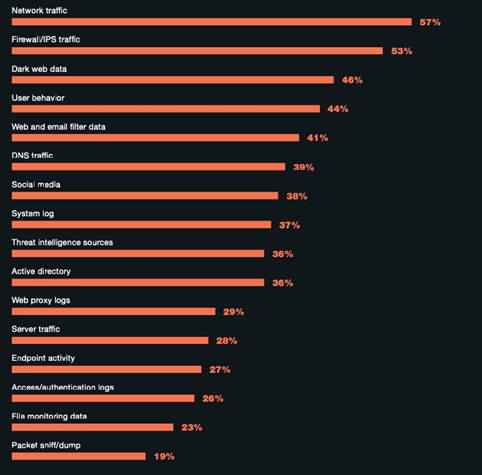

Come parte delle strategie di sicurezza, il 60% degli intervistati afferma che le loro organizzazioni usano la threat intelligence. Gli strumenti di threat intelligence volti ad assicurare la sicurezza della sanità vedono al primo posto il controllo del traffico di rete. Successivamente l’uso dei firewall e lo scouting di dati sul dark web. Anche i social media rappresentano una fonte di monitoraggio essenziale, anche per attuare politiche preventive di diffusione di dati o di indicazioni utili a perpetrare campagne di phishing.

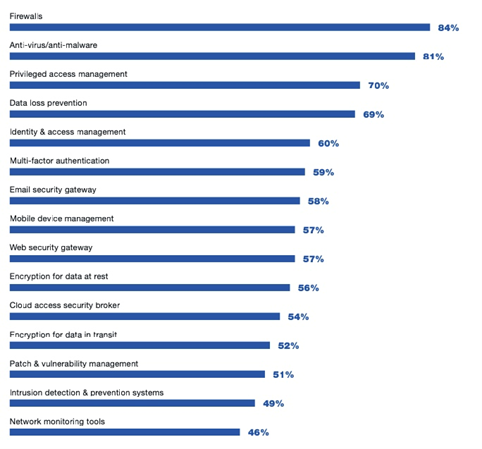

Le tecnologie più utilizzate dalle organizzazioni sono quelle che, in maniera semplice, permettono di monitorare il traffico in uscita e in ingresso, come firewall e soluzioni antivirus e antimalware. Un’innovazione che si sta facendo largo in compagnie grandi e piccole è sicuramente la gestione delle identità, unità all’autenticazione a doppio fattore, che accresce sicuramente la difesa delle reti.

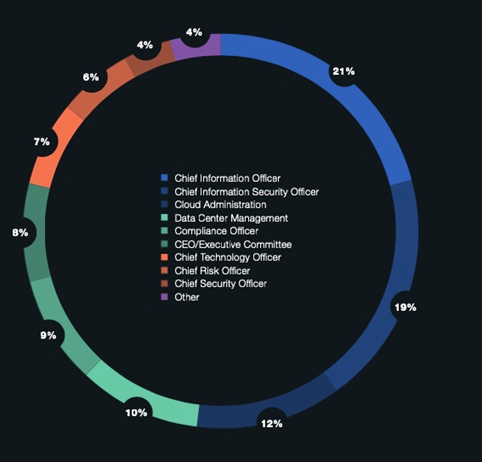

C’è poi da considerare anche la struttura dell’azienda e i processi attuati quando si tratta di “comunicare” un incidente. Come mostrato sotto, il 21% dei rispondenti ripota al CIO, il 19% al CISO e il 12% al responsabile dei progetti cloud. Solo il 10% comunica con chi gestisce i contratti con il fornitore di data center e il 9% con il reparto compliance.

È evidente che l’ambito della sanità debba ancora consolidare, nei suoi processi, delle chiare direttive di sicurezza cibernetica. Le conseguenze, a detta degli stessi manager, possono ancora essere disastrose. I ransomware sono in grado di bloccare le attività di un ospedale per giorni, rallentando operazioni e mettendo a repentaglio la vita stessa delle persone.

L’intrusione in dispositivi connessi pone in essere danni ancora più grandi, collegati direttamente all’incolumità dei pazienti. Ripensare alle proprie difese non è dunque un’opzione ma una necessità, in un mondo iperconnesso e ancora, estremamente, fragile, se non protetto a dovere.

Se vuoi farti guidare da noi, scopri i nostri servizi